GCP 사용자 지정 설정

GCP용 고객 관리 VPC(BYO-VPC)

ClickHouse Cloud가 새 VPC를 프로비저닝하도록 하는 대신 기존 VPC를 사용해 ClickHouse BYOC를 배포하려면 아래 단계를 따르십시오. 이 방식은 네트워크 구성에 대한 제어 범위를 더 넓혀 주며, ClickHouse BYOC를 기존 네트워크 인프라에 통합할 수 있게 해줍니다.

기존 VPC 구성

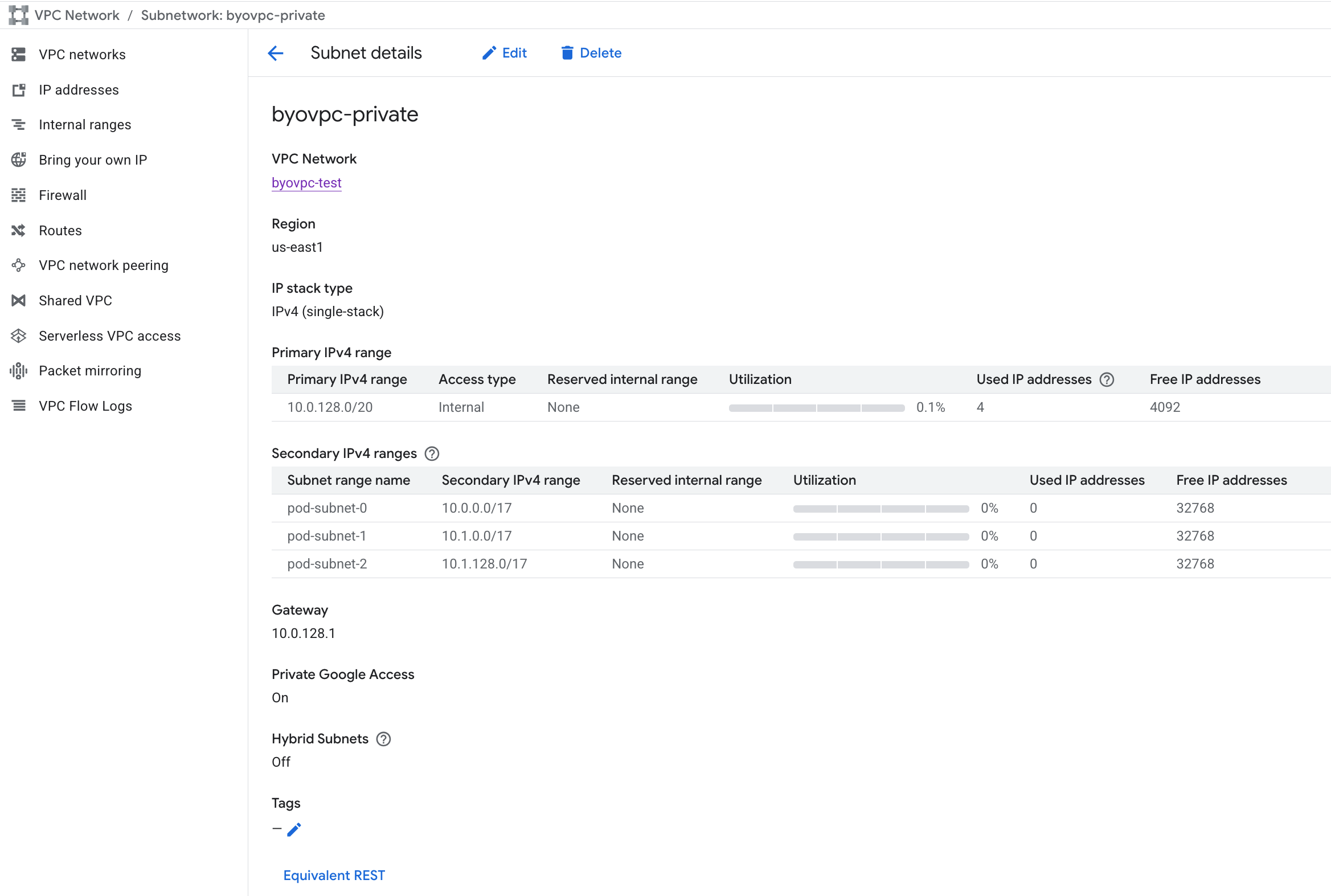

- ClickHouse Kubernetes(GKE) 클러스터를 위해 ClickHouse BYOC가 지원하는 리전의 프라이빗 서브넷을 최소 1개 할당하십시오. GKE 클러스터 노드에 충분한 IP 주소를 제공할 수 있도록 서브넷에 최소

/24CIDR 범위(예: 10.0.0.0/24)가 있는지 확인하십시오. - 프라이빗 서브넷 내에서 GKE 클러스터 파드에 사용할 보조 IPv4 범위를 최소 1개 할당하십시오. GKE 클러스터 파드에 충분한 IP 주소를 제공할 수 있도록 보조 범위는 최소

/23이어야 합니다. - 서브넷에서 Private Google Access를 활성화하십시오. 이렇게 하면 외부 IP 주소 없이도 GKE 노드가 Google API 및 서비스에 연결할 수 있습니다.

네트워크 연결 확인

Cloud NAT Gateway VPC에 Cloud NAT gateway가 배포되어 있는지 확인하십시오. ClickHouse BYOC 구성 요소는 Tailscale 컨트롤 플레인과 통신하기 위해 아웃바운드 인터넷 액세스가 필요합니다. Tailscale은 프라이빗 관리 작업을 위한 안전한 제로 트러스트 네트워킹을 제공하는 데 사용됩니다. Cloud NAT gateway는 외부 IP 주소가 없는 인스턴스에 이러한 아웃바운드 연결을 제공합니다.

DNS 확인 VPC에서 DNS 확인이 정상적으로 작동하고 있으며, 표준 DNS 이름을 차단하거나 간섭하거나 덮어쓰지 않는지 확인하십시오. ClickHouse BYOC는 DNS를 사용해 Tailscale 컨트롤 서버와 ClickHouse 서비스 엔드포인트를 확인합니다. DNS를 사용할 수 없거나 잘못 구성된 경우, BYOC 서비스가 연결에 실패하거나 제대로 작동하지 않을 수 있습니다.

ClickHouse Support에 문의

위 구성 단계를 완료한 후 다음 정보를 포함하여 지원 티켓을 생성하십시오.

- GCP 프로젝트 ID

- 서비스를 배포하려는 GCP 리전

- VPC 네트워크 이름

- ClickHouse용으로 할당한 서브넷 이름

- (선택 사항) ClickHouse 전용 보조 IPv4 범위 이름. 이는 프라이빗 서브넷에 여러 개의 보조 IPv4 범위가 있고, 그중 일부만 ClickHouse용으로 사용할 예정인 경우에만 필요합니다.

팀에서 구성을 검토한 후 당사 측에서 프로비저닝을 완료합니다.